[IT비즈뉴스 김진수 기자] 국내에서 기업·기관 종사자를 대상으로 인보이스(송장) 파일을 첨부한 악성 이메일이 대량으로 유포되고 있어 주의가 요구된다.

이스트시큐리티 시큐리티대응센터(ESRC)에 따르면 악성코드가 담긴 발견된 이메일은 익명의 발신자로부터 '인보이스_xxxx', '송장_xxxx", temp_xxxx'등의 이름을 가진 MS워드(doc), 엑셀(xls) 문서 파일이 첨부됐다.

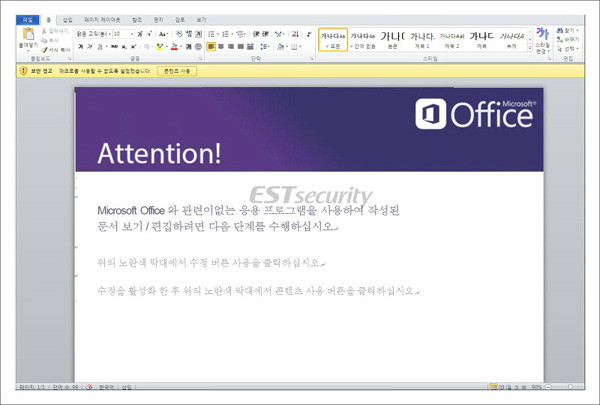

수신자가 첨부된 파일을 열면 문서를 정상적으로 보기 위해 MS워드나 엑셀 프로그램 상단에 표시된 보안 경고 창의 '콘텐츠 사용' 버튼을 누르도록 유도한다.

콘텐츠 사용 버튼을 누르면 공격자가 사전에 삽입해 둔 매크로가 실행, 명령제어(C&C) 서버에 접속 후 MSI(MicroSoft Installer)를 활용해 추가 악성코드를 사용자 PC로 수차례 다운로드하면서 최종 악성코드를 실행하는 형태다.

이 과정에서 사용자 PC의 프로세스를 체크해 알려진 백신 프로그램이 실행되고 있을 경우 백신 프로그램 프로세스 종료를 시도하는 것도 특징이다.

악성코드에 감염될 경우 공격자가 사용자 PC를 원격제어할 수 있으며 사용자 정보수집, 권한 상승 등 다양한 악성 기능을 수행하게 된다. ESRC에 따르면 최종 실행되는 악성코드는 상업용 원격제어 프로그램의 유출된 소스코드 기반으로 제작된 것으로 분석됐다.

ESRC 센터장 문종현 이사는 “백신탐지 우회를 위해 단계적으로 수차례 악성코드를 내려받아 최종 악성코드를 실행한 형태가 지난주 국내에 대량 유포된 악성 메일과 일치하는 것으로 확인했다”며 “다만 이번 공격은 유효한 디지털 서명을 도용해 포함하고 있고 IBM의 보안 프로그램으로도 위장하는 등 윈도우OS 보안로직과 화이트리스트 기반 보안 솔루션을 우회할 수 있도록 기능이 강화돼 주의가 요구된다”고 말했다.

이스트시큐리티는 알약(ALYac)에서 공격에 사용된 악성코드를 탐지·차단할 수 있도록 긴급 업데이트도 완료한 상태다. 또 한국인터넷진흥원(KISA)와의 협력으로 해당 악성코드의 명령제어 서버 차단과 긴급 모니터링 등 피해 규모 감소를 위한 조치를 진행하고 있다.