[IT비즈뉴스 김진수 기자] 최근 직장 내 PC사용자에게 위장메일을 전송해 악성파일의 다운로드를 유도하는 사례가 발견돼 주의가 요구된다.

28일 안랩에 따르면 공격자는 국내 기업을 대상으로 송장 파일공유나 급여명세서를 위장한 악성메일을 무작위로 발송했다. 해당 메일에는 악성 엑셀(.xls)파일 공유 다운로드 URL이 포함되어 있거나 파일이 직접 첨부돼 있었다.

송장 파일공유 위장메일의 경우 공격자는 특정 회계법인을 사칭해 ‘송장파일 공유’ 메일을 보냈다. 메일 본문에는 ‘OO회계법인이 송장 파일공유를 위해 회원님을 초대했다’는 메시지와 드롭박스를 사칭한 파일 다운로드 URL이 포함돼 있다.

특히 공격자가 실제 드롭박스의 로고와 동일한 이미지를 사용해 사용자는 가짜 URL을 확인하기 어렵다. 사용자가 해당 URL을 클릭하면 가짜 송장 엑셀파일이 다운로드되며, 해당 파일을 실행하면 ‘내용을 보려면 콘텐츠 사용을 클릭하라’는 메시지와 함께 악성매크로 사용을 유도한다. 콘텐츠 사용을 누르면 악성매크로가 실행되며 PC가 악성코드에 감염된다.

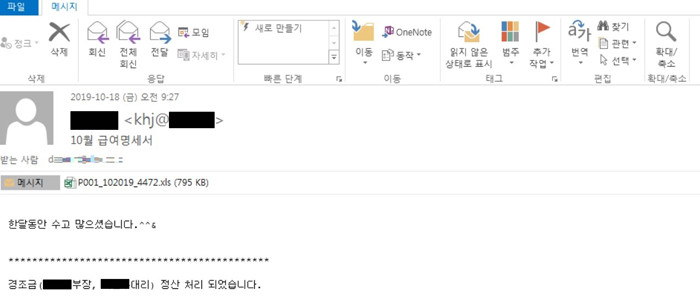

급여명세서를 위장한 악성메일이 발견되기도 했다. 공격자는 의심을 피하기 위해 특정인의 이름을 송신자로 설정했다. 메일 본문에는 ‘한 달 동안 수고 많으셨습니다’, ‘경조금 처리 완료’ 등의 문구를 넣어 의심을 피하고 매크로 사용을 유도하는 엑셀문서를 직접 첨부했다.

해당 사례 모두 PC감염 이후 악성 행위 수행 과정은 동일하다. 악성코드는 사용자 몰래 C&C 서버로 접속해 컴퓨터 이름과 사용자 이름, 운영체제 정보를 공격자에게 전송하며 향후 추가 악성코드도 설치될 수 있어 사용자의 각별한 주의가 필요하다.

안랩 ASEC 분석팀 이재진 연구원은 “공격자는 사용자의 의심을 피하기 위해 메일 내용과 악성파일 유포 방식을 지속적으로 변경하고 있다”며 “평소 출처가 불분명한 메일의 발신자를 꼭 확인하고 첨부파일 실행을 자제하는 등 기본적인 보안수칙을 지키는 것이 중요하다”고 조언했다.